لقد وفرت البنية التحتية كرمز (IaC) مسارًا ثابتًا للسحابة، مما أدى إلى توفير النطاق والأمان والاستقرار لتكوين البنية التحتية وإدارتها. وفي الوقت نفسه، فإن عرضها للتحكم الشامل والدقيق يعني أنها معقدة في التنفيذ وعرضة لإحداث اختناقات لفرق تطوير التطبيقات.وبسبب هذه التحديات، تختار العديد من الفرق الصغيرة والمتوسطة الحجم التكوين اليدوي للسحابة. وفي حين أنهم يتخلون عن فوائد الأتمتة، إلا أنها تبدو وكأنها خيار مثمر على المدى القصير. ولكن اسمحوا لي أن أوضح لك كيفية تحقيق القيمة طويلة المدى لـ IaC دون استثمار كبير مقدمًا وتعطيل تطوير التطبيق الخاص بك.نداء وحدات التحكم السحابيةإذا كنت من بين أولئك الذين يجدون أنفسهم منجذبين إلى وحدات التحكم السحابية، فأنا أتفهم هذا النداء. تعد وحدات التحكم السحابية بواجهة سهلة الاستخدام مع سهولة التنقل والتعليقات المرئية، مما يسهل الوصول إليها بسهولة. إنها بمثابة منصة إدارة مركزية، حيث توفر واجهة واحدة لإدارة الموارد السحابية ومراقبتها واستكشاف أخطائها وإصلاحها . ومع ذلك، فإن هذه الراحة تأتي مع المقايضات.مقايضات التكوين اليدويتحديات قابلية التوسعتصبح التكوينات اليدوية مرهقة مع توسع البنية التحتية أو تتطلب إعادة النشر لأن إدارة العديد من المكونات بشكل فردي تصبح معقدة بشكل متزايد وتستغرق وقتًا طويلاً. يؤدي هذا غالبًا إلى عدم الكفاءة ويزيد من خطر التكوينات الخاطئة أو التحديثات الهامة المفقودة أو الثغرات الأمنية. ومع نمو البنية التحتية، يتزايد أيضًا التحدي المتمثل في ضمان الاتساق والحفاظ على معايير الأمان عبر جميع المكونات.عدم وجود عمق في الإعدادات المتقدمةغالبًا ما تفتقر وحدات التحكم السحابية إلى العمق في الإعدادات المتقدمة وخيارات التخصيص. قد يقضي المستخدمون وقتًا طويلاً في تكوين الموارد المعقدة أو دمج الميزات المتقدمة.

مثال على هذه المشكلة هو تكوين بوابة API بمراحل متعددة ومصرحين مخصصين وتحويلات متقدمة للطلب/الاستجابة. في وحدة التحكم السحابية، يجب عليك تكوين الإعدادات يدويًا مثل: سياسات وأدوار إدارة الهوية والوصول (IAM) الدقيقة المرتبطة مباشرة بمكونات بوابة واجهة برمجة التطبيقات (API). قوالب رسم الخرائط المعقدة والتحويلات لكل من الطلبات والاستجابات. أسماء النطاقات المخصصة وتعيينات المسار الأساسي.في المقابل، باستخدام أدوات IaC مثل Terraform، يمكن تحديد هذه التكوينات في برنامج نصي واحد يتم التحكم فيه من خلال الإصدار.

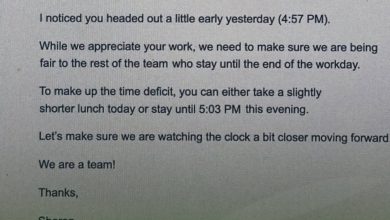

الديون الفنية المتكبدةفي النهاية يجب تكرار التكوينات اليدوية. كلما زاد عدد عمليات التهيئة التي يتم إجراؤها في وحدة التحكم، زاد الدين الفني المتراكم، والذي سيتعين سداده في النهاية. يمكن أن يصبح هذا العمل الرتيب المستمر عبئًا كبيرًا، حيث يتطلب عادةً استكشاف الأخطاء وإصلاحها في وقت متأخر من الليل لتشغيل التطبيقات مباشرة.الأمن المهددإذا كنت لا تزال غير مقتنع، فإن السبب الأكثر إلحاحًا لتبني الأتمتة هو الأمان. تؤثر التحديثات في الوقت الفعلي عبر وحدة التحكم الخاصة بك على الفور على مستخدمي نظامك دون الحاجة إلى إجراء فحوصات أو اختبارات كافية. يمكن أن يؤدي التحديث الضعيف وغير المختبر لسياسة الأمان إلى تعريض تطبيقك بالكامل للخطر، مع وجود مؤشرات قليلة تشير إلى وجود خطأ ما.يعد التكوين الخاطئ لخدمات التخزين السحابية، مثل Amazon S3، مصدرًا شائعًا للثغرات الأمنية، مما يؤدي إلى عواقب وخيمة مثل اختراق البيانات والخسائر المالية والإضرار بالسمعة.يعد IaC بطريقة أفضلتوفر البنية الأساسية كرمز طريقة قابلة للتكرار لإدارة البنية الأساسية من خلال التعامل مع ملفات التكوين باعتبارها كود مصدر يمكن التحكم في إصداره واختباره، مما يحل العديد من التحديات المذكورة أعلاه.من خلال اعتماد IaC، ستجد أنه يعمل على تحسين إدارة البنية التحتية بشكل كبير من خلال ضمان عمليات نشر متسقة وخالية من الأخطاء عبر البيئات. فهو يسهل التحكم في الإصدار والتعاون، والتوفير التلقائي، ويتكامل بسلاسة مع خطوط أنابيب CI/CD. ويؤدي ذلك إلى إدارة بنية تحتية أسرع وأكثر كفاءة وقابلة للتطوير مما يضع قاعدة أساسية قوية على المدى الطويل.احذر من منحنى التعلم IaCأيًا كانت أداة IaC التي تختارها – بدءًا من رواد الصناعة مثل Terraform وحتى التقنيات الحديثة مثل Pulumi – فهي تتمتع بتركيبها الخاص وأفضل الممارسات والأنظمة البيئية، مما يتطلب قدرًا كبيرًا من التعلم والتكيف. مع منحنى التعلم الحاد والطويل، سيتطلب الاعتماد الناجح وقتك وطاقتك، ومن المحتمل أن يصرفك عن هدفك الأساسي وهو تطوير التطبيقات.دعونا نوضح مثالًا أمنيًا لتوضيح التعلم المطلوب لـ IaC. يعد الخطأ في تكوين حاويات S3 وإتاحة الوصول إلى بياناتك بشكل عام، على الرغم من تخفيفه إلى حد ما من خلال التغييرات الأخيرة في AWS، خطأً يسهل ارتكابه. لتقليل مخاطر اختراق البيانات، إليك قائمة مرجعية بالميزات والسياسات التي يمكننا اعتمادها لتأمين حاوية S3.التشفير : التشفير من جانب الخادم : استخدم SSE-S3 أو SSE-KMS أو SSE-C لتشفير البيانات أثناء عدم النشاط.صلاحية التحكم صلاحية الدخول : سياسات IAM : إنشاء سياسات دقيقة وإرفاقها بالمستخدمين والمجموعات والأدوار. سياسات الحاوية : حدد من يمكنه الوصول إلى المجموعة والإجراءات التي يمكنه تنفيذها. قوائم التحكم في الوصول (ACLs) : قم بتعيين الأذونات على مستوى المجموعة والكائن. نقاط وصول S3 : إدارة الوصول إلى البيانات عن طريق إنشاء نقاط وصول مخصصة بأذونات محددة. استخدم قفل الكائن S3 لمنع حذف الكائنات أو الكتابة فوقها لفترة احتفاظ محددة.إنفاذ طبقة النقل الآمنة : تأكد من أن جميع البيانات أثناء النقل تستخدم TLS للحماية من الاعتراض. قم بفرض طلبات HTTPS باستخدام سياسات المجموعة مع شروط رفض صريحة للطلبات التي لا تتعلق بـ HTTPS.

تكرار : النسخ المتماثل عبر المناطق (CRR) : نسخ البيانات عبر مناطق AWS المختلفة لتعزيز التوفر والامتثال. النسخ المتماثل في نفس المنطقة (SRR) : نسخ البيانات داخل نفس المنطقة للتكرار ومتطلبات الامتثال المحلية.تسجيل الدخول والرقابة : قم بتمكين تسجيل الوصول إلى خادم S3 لالتقاط تفاصيل الطلبات المقدمة إلى الحاوية الخاصة بك. استخدم AWS CloudTrail لتسجيل مكالمات واجهة برمجة التطبيقات (API) ومراقبة الأنشطة.يتطلب كل عنصر في هذه القائمة تكوينًا منفصلاً، ولكن الأهم من ذلك أنه يتطلب منك أن يكون لديك فهم متعمق للميزة التي يتم تكوينها – على وجه التحديد، ما هو تأثير كل خيار على مجموعة التخزين وكيف يجب تكوينها بشكل صحيح للتأكد من أن التطبيق يعمل بالشكل المطلوب، دون أن يكون مفتوحًا للاستهلاك من مستخدمين غير مصرح لهم.بشكل كلي، سيتألف تطبيقك من أكثر من مجرد مجموعة S3. ستحتاج إلى تقسيم جميع الموارد التي تستخدمها – بما في ذلك بوابات API وموضوع Amazon Simple Notification Service (SNS) وما إلى ذلك – إلى ميزات وفهم قابلية تكوينها، كل منها بمستوى مكافئ من التفاصيل.ابدأ رحلتك مع IaCيتطلب تطوير التطبيقات الحديثة تحقيق التوازن بين التكرار السريع والاستدامة طويلة المدى. تعد الاستفادة من أطر التشغيل الآلي استراتيجية أساسية للتغلب على قيود التكوين اليدوي في إدارة البنية التحتية. ولكن كيف يمكنك تجنب الوقوع في منحنى التعلم الخاص بـ IaC وتعطيل تطوير التطبيق الخاص بك بينما يتخبط الفريق في البنية التحتية؟استنادًا إلى نجاح IaC في إنشاء إدارة سحابية قابلة للتطوير وآمنة وفعالة، ظهرت العديد من أطر العمل والأدوات التي يحركها المجتمع للمساعدة في تسهيل عملية الانتقال. على وجه الخصوص، لتقليل منحنى تعلم IaC والتباطؤ المحتمل في تطوير التطبيقات، راجع مساحة البنية التحتية من التعليمات البرمجية (IfC). من خلال تغليف أفضل ممارسات الصناعة في وحدات نمطية وقوالب قابلة لإعادة الاستخدام ومُنشأة مسبقًا، يمكن لـ IfC مساعدتك على البدء بسرعة مع IaC للحصول على فوائد الأتمتة دون استثمار وقت كبير.ما هو إذاC؟البنية التحتية من التعليمات البرمجية (IfC) هي أسلوب ناشئ يدمج إدارة البنية التحتية مباشرة في كود التطبيق. وهذا يعني أنه أثناء كتابة رمز التطبيق الخاص بك، يتم تحديد البنية الأساسية الضرورية ونشرها تلقائيًا، مما يضمن مزامنة البنية التحتية دائمًا مع متطلبات التطبيق.تساعد أطر العمل مثل Nitric على تقليل منحنى التعلم وإرهاق اتخاذ القرار المرتبط غالبًا باعتماد أدوات IaC، مما يوفر واجهة مباشرة وبديهية لتحديد البنية التحتية وإدارتها. يعد هذا الأسلوب أسرع بكثير من إنشاء تطبيق ثم اكتشاف ما هو مطلوب يدويًا وكيفية تكوينه في وحدة التحكم السحابية، أو كيفية تأليف البرامج النصية لـ IaC من البداية.في الأساس، عند كتابة التعليمات البرمجية، يقوم إطار عمل IfC بفحص التعليمات البرمجية لإنشاء مواصفات وتعيين وحدات IaC التي يتم التحكم فيها بالإصدار لتلبية المتطلبات. هذه الوحدات قابلة للتخصيص بالكامل وتوفر نقطة بداية حيث يتم دمج أفضل ممارسات الأمان في إطار العمل، مما يعني تخفيف نقاط الضعف الشائعة افتراضيًا. وهذا يقلل من احتمال حدوث تكوينات أمنية خاطئة ويعزز الوضع الأمني العام للبنية التحتية.يعد النشر المتسق للبنية التحتية عبر بيئات مختلفة ميزة أساسية. يقلل هذا الاتساق من مخاطر انحراف التكوين ويساعد في الحفاظ على إعداد موحد، وهو أمر بالغ الأهمية لكل من الكفاءة التشغيلية والامتثال الأمني.من خلال استخدام وحدات IaC المعدة مسبقًا والتي تلبي متطلبات وقت التشغيل لتطبيقاتها، يمكن للمطورين إنشاء بيئات تتبع أفضل الممارسات الصناعية والتنظيمية بسرعة، مما يقلل بشكل كبير من الوقت اللازم للانتقال من التطوير إلى الإنتاج. يعد هذا التسريع أمرًا بالغ الأهمية للفرق التي تهدف إلى الوفاء بالمواعيد النهائية الضيقة وتقديم القيمة بشكل أسرع.دعونا نقارن بين التكوين اليدوي وIaC وIfCلفهم فوائد ومقايضات أساليب إدارة البنية التحتية المختلفة بشكل أفضل، دعنا نقارن التكوين اليدوي، والبنية التحتية كرمز (IaC)، والبنية التحتية من التعليمات البرمجية (IfC).وجه التكوين اليدوي البنية التحتية كرمز (IaC) البنية التحتية من الكود (IfC)سهولة الاستعمال واجهات سهلة الاستخدام، لا حاجة لأي تعليمات برمجية يتطلب معرفة لغات التكوين الآلي لحالات الاستخدام الشائعقابلية التوسع من الصعب قياسها قابلة للتطوير بسهولة باستخدام البرامج النصية يتغير تلقائيًا مع تغييرات التطبيقتوسع لا يوجد الموسعة مع البرامج النصية قابلة للتوسعة مع IaCحماية ارتفاع خطر التكوينات الخاطئة الأمان مع أدوار وأذونات IAM الأمان الآلي مع أدوار وأذونات IAMتناسق خطر الانجراف التكوين خطر الانجراف التكوين متسق ويتم تحديثه تلقائيًا عبر البيئات والتطبيقاتسرعة سريع للتطبيقات البسيطة. نشر أبطأ مع زيادة التعقيد والبيئات عمليات نشر سريعة وآلية. يتطلب الأمر وقتًا طويلاً لكتابة نصوص IaC النشر الفوري مع تغييرات التطبيقمنحنى التعلم منخفض للاستخدام الأساسي حاد للتكوينات المتقدمة الحد الأدنى، لأنه يعزز مهارات البرمجة الحالية ووحدات وقوالب IaCالنفقات التشغيلية هناك حاجة إلى تحديثات يدوية عالية متوسط، ويتطلب صيانة البرامج النصية لـ IaC صيانة منخفضة، والحد الأدنى المطلوب خارج نطاق قاعدة التعليمات البرمجية؛ معتدل مع ملحقات تتطلب نصوص IaCدعم المجتمع يقتصر على الموارد الخاصة بالمنصة دعم مجتمعي قوي وموارد تزايد المجتمع مع الدعم الذي يركز على التكاملجرب IfC Spikeيوفر احتضان البنية التحتية من التعليمات البرمجية العديد من الفوائد، بما في ذلك التعقيد المبسط، والتطوير المتسارع، والاتساق، والأمان المعزز، وقابلية التوسع، وتقليل النفقات التشغيلية، ودعم المجتمع، وكفاءة التكلفة، والاختبار المحسن والتحقق من المستقبل.أتحداك أن تقوم بإجراء ارتفاع باستخدام Nitric وأن ترى بنفسك مدى سرعة وكفاءة هذه التقنية مقارنة بالتكوين السحابي اليدوي. جرب الدليل وانتقل إلى Discord لمشاركة كيفية سير الأمور وطرح أسئلة على المجتمع واقتراح التحسينات. واسمحوا لي أن أعرف إذا كنت مقتنعا بالتخلي عن التكوين السحابي اليدوي.